Cyberangriffe auf den Mittelstand: Präventive Strategien und effektive Abwehrmaßnahmen

In der digitalisierten Welt von heute stehen kleine und mittlere Unternehmen (KMU) zunehmend im Fadenkreuz von Cyberangriffen. Die wachsende Bedrohung durch Cyberangriffe, die keine Rücksicht auf Unternehmensgröße oder Branche nehmen, erfordert ein Umdenken im Bereich der IT-Sicherheit. Dies gilt insbesondere für KMU, die häufig über weniger Ressourcen und Expertise im Bereich der Cybersicherheit verfügen.

Peter Lehmann von Dell Technologies lieferte während der Veranstaltung "IT-Sicherheit: Umgang mit Hackerangriffen" auf dem mittelstand .digital.forum ein Beispiel für die Relevanz und Dringlichkeit dieses Themas.

Lehmanns Ausführungen unterstrichen nicht nur die Vielfältigkeit und Komplexität der Cyber-Bedrohungen, sondern boten auch einen tiefen Einblick in die realen Risiken und Herausforderungen, denen sich KMUs gegenübersehen.

Die aktuelle Lage: Wie verbreitet sind Cyberangriffe auf KMUs?

Das Risiko von Cyberattacken für kleine und mittelständische Unternehmen (KMU) wächst kontinuierlich. Peter Lehmann betonte in seinem Vortrag, dass Cyberangriffe keine Seltenheit mehr sind, sondern eine allgegenwärtige Gefahr für Unternehmen jeder Größe darstellen. Diese Entwicklung lässt sich durch verschiedene Statistiken und Fakten untermauern. Ein ähnliches Ergebnis zeigt die von Censuswide im Namen von Sharp Europe durchgeführte Studie (1.–13. Februar 2023): 30% der KMUs waren bereits das Ziel von Angriffen durch Computerviren, und 40% der KMUs sind heutzutage besorgter bezüglich IT-Sicherheitsverletzungen als noch vor einem Jahr. Diese Studie basiert auf den Einschätzungen von 5.770 IT-Entscheidungsträgern und Verantwortlichen für den IT-Einkauf in KMUs, was die Bedeutung der Thematik unterstreicht.

- Zunahme der Angriffe: Lehmann betonte, dass insbesondere in den letzten Jahren ein signifikanter Anstieg von Cyberangriffe auf KMUs zu verzeichnen ist.

- Branchenübergreifende Betroffenheit: Es gibt kaum eine Branche, die von dieser Bedrohung ausgenommen ist. Von Finanzdienstleistungen über Gesundheitswesen bis hin zum produzierenden Gewerbe – alle sind potenzielle Ziele.

Einige Beispiele realer Fälle, die in Lehmanns Vortrag erwähnt wurden, verdeutlichen die Auswirkungen von Cyberangriffen:

- Öffentliche Einrichtungen als Ziel: Fälle wie die Mainzer Stadtwerke zeigen, dass selbst öffentliche Infrastrukturen nicht immun gegen Cyberangriffe sind.

- Mittelstand im Visier: Unternehmen wie Jakob Becker oder Bechstein, die im klassischen Mittelstandssektor agieren, wurden ebenfalls Ziel von Angriffen, was die Vulnerabilität dieser Gruppierung hervorhebt.

In seinem Vortrag wies Lehmann auch auf die indirekten Auswirkungen von Cyberangriffen hin. Dazu zählen der Vertrauensverlust bei Kunden und langfristige Schäden für die Markenreputation. Diese Aspekte unterstreichen die Notwendigkeit für KMUs, proaktive Maßnahmen zur IT-Sicherheit zu ergreifen.

Gerade kleine Unternehmen, wo vielleicht die IT stark unterbesetzt ist, laufen natürlich Gefahr, Opfer einer Angriffswelle zu sein

Peter Lehmann

Dell Technologies

Was ist ein Cyberangriffe

Ein Cyberangriff ist ein böswilliger und gezielter Versuch, in das Computersystem einer anderen Person, eines Unternehmens oder einer Regierung einzudringen. Diese Angriffe können darauf abzielen, Informationen zu stehlen, Systeme zu beschädigen oder zu stören oder einfach nur Chaos und Verwirrung zu stiften. Angesichts der zunehmenden Abhängigkeit von digitalen Technologien wird die Bedrohung durch Cyber-Angriffe immer relevanter.

Die Folgen von Cyberangriffen

Neben den direkten Schäden wie Datenverlust und finanziellen Einbußen sind die langfristigen Folgen eines Cyberangriffs nicht zu unterschätzen:

- Betriebsunterbrechungen: Viele KMUs erleben nach einem Angriff erhebliche Unterbrechungen ihrer Geschäftsprozesse.

- Kosten für Wiederherstellung: Die Wiederherstellung der Systeme und Daten kann sich als kostspielig und zeitaufwendig erweisen.

- Reputationsverlust: Der Schaden am Unternehmensimage kann langfristig größere Auswirkungen haben als der sofortige finanzielle Verlust.

Diese realen Szenarien zeigen, welche kritischen Auswirkungen ein Cyberangriff auf ein KMU haben kann. Lehmann betonte die Bedeutung von Vorbereitung und Schutzmaßnahmen, um solchen Bedrohungen effektiv begegnen zu können. Wie Lehmann ausführte, müssen Unternehmen proaktiv handeln, um sich vor diesen immer raffinierteren und schädlichen Angriffen zu schützen. Um die Resilienz gegenüber digitalen Bedrohungen zu stärken, sind robuste Cyber-Sicherheitsmaßnahmen und kontinuierliche Schulungen der Mitarbeiterinnen und Mitarbeiter unerlässlich.

Man muss sowohl proaktive Schutzmaßnahmen als auch reaktive Services in Betracht ziehen.

Peter Lehmann

Dell Technologies

Gründe für die Anfälligkeit von KMUs gegenüber Cyberangriffen

Kleine und mittelständische Unternehmen (KMU) sind oft das Ziel von Cyberkriminellen. Die Gründe hierfür sind vielschichtig. Peter Lehmann machte deutlich, dass die Anfälligkeit von KMUs gegenüber Cyberangriffen vor allem auf bestimmte Schwachstellen zurückzuführen ist, die in ihrer Struktur und Betriebsweise verankert sind.

Ressourcenmangel als Hauptgrund

Ein Hauptgrund ist der oft vorherrschende Ressourcenmangel in KMUs. Im Gegensatz zu größeren Unternehmen verfügen KMUs oft nicht über ausreichende finanzielle und personelle Ressourcen, um in fortschrittliche Cyber-Sicherheitssysteme zu investieren. Die Sharp-Studie ergänzt, dass 55% der KMUs noch keine Multi-Faktor-Authentifizierung implementiert haben, und 57% nicht über mobile Sicherheit verfügen. Dies verdeutlicht den kritischen Bedarf an fortschrittlichen Sicherheitsmaßnahmen und das Potenzial für Verbesserungen in der IT-Sicherheitsinfrastruktur von KMUs.

Deshalb ist ihre IT-Infrastruktur anfälliger für Sicherheitslücken. Lehmann wies darauf hin, dass der Mangel an spezialisiertem IT-Personal ein kritischer Faktor ist. Viele KMUs haben keine dedizierten IT-Sicherheitsteams, wodurch Sicherheitsfragen oft unzureichend adressiert werden.

Veralterte Sicherheitstechnologien können zum Problem werden

Ein weiterer kritischer Punkt ist, dass KMUs oft veraltete oder nicht vollständig integrierte Technologien nutzen. Diese heterogenen Systeme können Schwachstellen aufweisen, die von Cyberkriminellen ausgenutzt werden können. Es ist wichtig, regelmäßige Updates und Patches durchzuführen, um die Sicherheit dieser Systeme zu gewährleisten.

Zudem sind KMUs oft weniger in der Lage, regelmäßige Sicherheitsaudits durchzuführen, was bedeutet, dass Sicherheitslücken unbemerkt bleiben können, bis es zu spät ist. Lehmann unterstrich, dass ein proaktiver Ansatz in der IT-Sicherheit für KMUs unerlässlich ist, um sich vor den immer ausgeklügelteren Methoden der Cyberkriminellen zu schützen.

Abschließend lässt sich sagen, dass KMUs aufgrund ihrer strukturellen und betrieblichen Eigenheiten besonders anfällig für Cyberangriffe sind. Daher ist eine umfassende und kontinuierlich angepasste Cyber-Sicherheitsstrategie, die sowohl technische als auch menschliche Faktoren berücksichtigt, von großer Bedeutung. Lehmann betonte, dass dies der Schlüssel ist, um in der heutigen digitalen Landschaft sicher und geschützt zu bleiben.

Abwehrmaßnahmen von Cyberangriffen

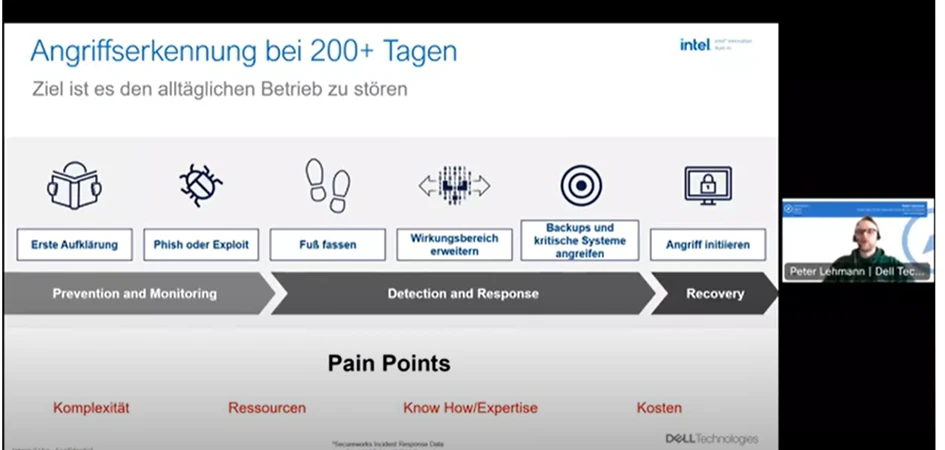

Die Abwehr von Cyberangriffen erfordert eine durchdachte Strategie, die sowohl technische als auch organisatorische Aspekte umfasst. Peter Lehmann betonte in seinem Vortrag die Wichtigkeit eines ganzheitlichen Ansatzes zur Stärkung der Cyber-Resilienz in KMU. Wichtige Maßnahmen umfassen die Implementierung von Multi-Faktor-Authentifizierung und die Sicherstellung mobiler Sicherheit. Diese Maßnahmen sind entscheidend, um die IT-Infrastruktur von KMUs zu stärken und ihnen zu helfen, sich gegen die zunehmend ausgeklügelten Cyberbedrohungen zu verteidigen.

Implementierung von Sicherheitstechnologien

- Firewalls und Antivirus-Programme: Grundbausteine zum Schutz vor externen Bedrohungen.

- Intrusion Detection Systeme (IDS): Überwachung ungewöhnlicher Aktivitäten im Netzwerk.

- Advanced Threat Protection: Einsatz fortschrittlicher Lösungen gegen komplexe Angriffe.

Proaktive Sicherheitsmaßnahmen

- Regelmäßige Software-Updates: Sicherstellen, dass alle Systeme auf dem neuesten Stand sind.

- Sicherheitsaudits: Identifizierung potenzieller Schwachstellen im IT-System.

Mitarbeitertraining und Bewusstseinsbildung

- Schulungen: Regelmäßige Trainings zu Cybersicherheit und potenziellen Risiken.

- Phishing-Simulationen: Praktische Übungen zum Erkennen betrügerischer E-Mails.

Entwicklung eines Incident Response Plans

- Notfallpläne: Klare Richtlinien und Abläufe für den Fall eines Cyberangriffs.

- Regelmäßige Überprüfungen: Anpassung der Pläne an neue Sicherheitsbedrohungen.

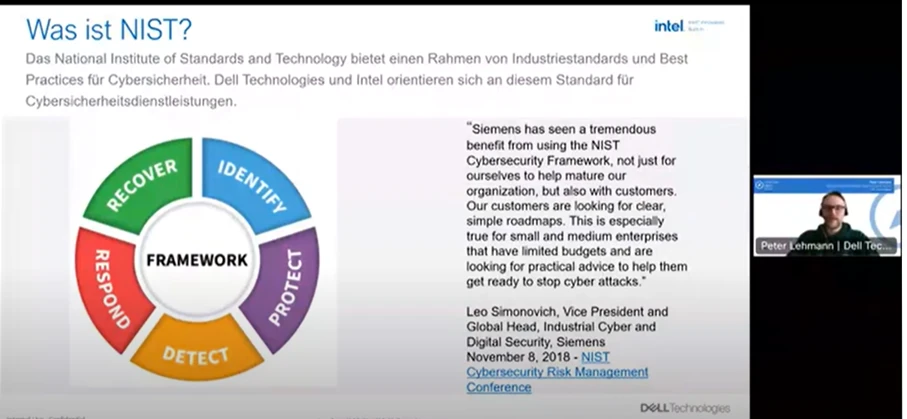

Integration von Sicherheitsstandards

- Compliance mit Standards: Anwendung international anerkannter Sicherheitsstandards wie ISO 27001.

- Datenverschlüsselung: Schutz sensibler Unternehmensdaten durch Verschlüsselungstechniken.

Durch die Kombination dieser Maßnahmen können KMUs ihre Resilienz gegen Cyberangriffe deutlich erhöhen. Lehmanns Einsichten im Vortrag betonen die Bedeutung einer ganzheitlichen Herangehensweise, die sowohl technische Lösungen als auch menschliche Faktoren berücksichtigt.

Der menschliche Faktor bei Cyberattacken: Schulung und Bewusstsein

Im Kampf gegen Cyberangriffe ist der menschliche Faktor oft das schwächste Glied in der Sicherheitskette. Peter Lehmann unterstrich die entscheidende Rolle der Mitarbeiteraufklärung und des Sicherheitsbewusstseins im Unternehmen.

Bedeutung der Mitarbeiteraufklärung

- Erkennen von Bedrohungen: Mitarbeiterinnen und Mitarbeiter sind oft die Ersten, die mit Phishing-E-Mails oder verdächtigen Anfragen konfrontiert werden. Ihre Fähigkeit, diese Bedrohungen zu erkennen und richtig darauf zu reagieren, ist entscheidend.

- Vermeidung von Insider-Bedrohungen: Durch Schulung können unbeabsichtigte Insider-Bedrohungen, wie das versehentliche Teilen sensibler Informationen, reduziert werden.

Aufbau eines Sicherheitsbewusstseins

- Regelmäßige Schulungen und Workshops: Lehmann empfahl, regelmäßige Schulungen zu Cyber-Sicherheitsthemen durchzuführen, um das Bewusstsein und Verständnis der Mitarbeiterinnen und Mitarbeiter zu fördern.

- Simulationen und Tests: Durchführen von Phishing-Simulationen und anderen realitätsnahen Tests, um die Wachsamkeit der Mitarbeiterinnen und MItarbeiter zu schärfen.

Kultur des offenen Dialogs

Förderung einer offenen Kommunikationskultur: Mitarbeiterinnen und Mitarbeiter sollten ermutigt werden, verdächtige Vorgänge ohne Angst vor Bestrafung zu melden.

Feedback und kontinuierliches Lernen: Ein Umfeld schaffen, in dem Feedback zu Sicherheitsvorfällen geschätzt wird und als Lernmöglichkeit dient.

Integration in die Unternehmenskultur

- Integration in die alltägliche Praxis: Sicherheitsbewusstsein sollte ein integraler Bestandteil der Unternehmenskultur und des täglichen Arbeitens sein.

- Führungskräfte als Vorbilder: Führungskräfte sollten in Sachen Cybersicherheit vorangehen und durch ihr Verhalten ein Vorbild für die Mitarbeiterinnen und Mitarbeiter sein.

Durch die Kombination dieser Ansätze kann ein Unternehmen eine starke erste Verteidigungslinie gegen Cyberangriffe aufbauen: gut informierte und wachsame Mitarbeiterinnen und Mitarbeiter. Lehmann betonte, dass solche präventiven Maßnahmen oft die effektivsten sind, um potenzielle Sicherheitsrisiken frühzeitig zu identifizieren und zu entschärfen.

Viele kleinere Unternehmen sind häufig Dienstleister für größere Unternehmen und werden dann als Einfallstor genutzt.

Peter Lehmann

Dell Technologies

Prävention und Reaktion: Notfallpläne für Cyber-Sicherheitsvorfälle

Die Fähigkeit eines Unternehmens, effektiv auf Cyber-Sicherheitsvorfälle zu reagieren, kann den Unterschied zwischen einem kleinen Zwischenfall und einer schwerwiegenden Krise ausmachen. Peter Lehmann betonte in seinem Vortrag auf dem mittelstand.digital.forum die Wichtigkeit der Vorbereitung durch gut durchdachte Notfallpläne.

Erstellung von Notfallplänen für den Ernstfall

- Risikoanalyse: Identifizierung der kritischsten Unternehmensressourcen und potenzieller Bedrohungen.

- Festlegung von Verfahrensweisen: Detaillierte Pläne für verschiedene Arten von Sicherheitsvorfällen entwickeln, inklusive Schritten für Erkennung, Eindämmung und Behebung.

Schulung und Vorbereitung des Teams

- Training für das Krisenreaktionsteam: Spezielles Training für Mitarbeiterinnen und Mitarbeiter, die direkt an der Reaktion auf Sicherheitsvorfälle beteiligt sind.

- Regelmäßige Übungen: Durchführung von simulierten Cyberangriffen, um die Effektivität der Reaktionspläne zu testen und zu verbessern.

Kommunikationsstrategien

- Interne Kommunikation: Sicherstellen, dass alle Mitarbeiterinnen und Mitarbeiter über die richtigen Schritte im Falle eines Angriffs informiert sind.

- Externe Kommunikation: Klare Richtlinien für die Kommunikation mit Kunden, Partnern und der Öffentlichkeit im Falle eines Sicherheitsvorfalls.

Technische Reaktionsfähigkeit

- Backup- und Wiederherstellungsverfahren: Regelmäßige Backups und klare Richtlinien für die Datenwiederherstellung nach einem Angriff.

- Forensische Analyse: Fähigkeiten zur Untersuchung und Analyse des Angriffs, um Schwachstellen zu identifizieren und zukünftige Vorfälle zu verhindern.

Nachbereitung und Analyse

- Auswertung nach einem Vorfall: Analyse der Reaktion auf den Vorfall, um Schwachstellen in den Plänen und Verfahren zu identifizieren.

- Ständige Verbesserung: Anpassung der Notfallpläne und Sicherheitsstrategien basierend auf den Erkenntnissen und Entwicklungen in der Bedrohungslandschaft.

Effektive Notfallpläne für Cyber-Sicherheitsvorfälle sind entscheidend, um die Resilienz eines Unternehmens gegen Cyberangriffe zu stärken. Lehmann betont, dass schnelle und effektive Reaktionen auf Sicherheitsvorfälle ebenso wichtig sind wie präventive Maßnahmen.

KMUs können durch Vorbereitung, Training und technische Expertise sicherstellen, dass sie bestmöglich auf Cyberangriffe vorbereitet sind.

Fallstudien von Cyberangriffen: Lernen aus realen Beispielen

Die Analyse von realen Cyberangriffs-Fallstudien bietet wertvolle Einsichten und Lehren für KMUs. Während seines Vortrags präsentierte Peter Lehmann mehrere Fallstudien. Diese beleuchten die vielfältigen Herausforderungen und effektiven Reaktionsstrategien im Kontext von Cyberangriffen.

Analyse konkreter Cyberangriffe

- Fallbeispiel eines Phishing-Angriffs: Lehmann beschrieb einen Fall, in dem ein KMU durch einen Phishing-Angriff kompromittiert wurde. Die Analyse dieses Falles zeigt die Bedeutung von Mitarbeiteraufklärung und robusten E-Mail-Sicherheitssystemen.

- Ransomware-Angriff: Ein weiteres Beispiel betraf ein Unternehmen, das von einer Ransomware-Angriffen betroffen war. Dieser Fall unterstreicht die Wichtigkeit von regelmäßigen Backups und schnellen Reaktionsplänen.

Lehren aus den Fallstudien

- Bedeutung der Früherkennung: Die frühzeitige Erkennung von Angriffen kann entscheidend sein, um größere Schäden zu verhindern.

- Effektive Incident Response: Schnelle und strukturierte Reaktionsmechanismen sind unerlässlich, um die Auswirkungen eines Angriffs zu minimieren.

Erfolgsgeschichten zur Wiederherstellung

- Schnelle Erholung nach einem Angriff: Lehmann hob ein Unternehmen hervor, das nach einem Cyberangriff schnell reagieren und seine Systeme erfolgreich wiederherstellen konnte. Dieser Fall zeigt die Wichtigkeit eines gut vorbereiteten Incident Response Teams.

- Stärkung der Sicherheitsmaßnahmen nach einem Angriff: Ein weiteres Beispiel illustrierte, wie ein Unternehmen seine Sicherheitsprotokolle nach einem Angriff überarbeitete und verbesserte, um zukünftigen Bedrohungen besser standhalten zu können.

Kontinuierliches Lernen und Anpassung

- Lernen aus Fehlern: Lehmann betonte, dass jedes Sicherheitsereignis eine Lernmöglichkeit darstellt, um zukünftige Strategien und Maßnahmen zu verbessern.

- Anpassung an neue Bedrohungen: Die kontinuierliche Anpassung der Sicherheitsstrategie an die sich verändernde Bedrohungslandschaft ist entscheidend.

Durch das Studium dieser Fallstudien können KMUs wertvolle Erkenntnisse gewinnen und ihre eigenen Sicherheitsstrategien entsprechend anpassen. Lehmanns detaillierte Analyse dieser realen Beispiele liefert wichtige Einblicke in die erfolgreiche Abwehr und Bewältigung von Cyberangriffen, die für jedes KMU von unschätzbarem Wert sind.

Fazit: Langfristiger Schutz vor Cyberangriffen

Der Vortrag von Peter Lehmann hat deutlich gemacht, dass der Schutz vor Cyberangriffen eine kontinuierliche Anstrengung erfordert. Die Zusammenfassung der wichtigsten Strategien und Maßnahmen zeigt, dass KMUs sowohl in technologische Lösungen als auch in die Schulung und Sensibilisierung ihrer Mitarbeiterinnen und Mitarbeiter investieren müssen. Dazu gehören:

- Implementierung fortschrittlicher Sicherheitstechnologien.

- Durchführung regelmäßiger Sicherheitsaudits und Updates.

- Entwicklung von Notfallplänen und Reaktionsstrategien.

- Schulung der Mitarbeiterinnen und Mitarbeiter zur Steigerung des Sicherheitsbewusstseins.

- Anpassung an neue Bedrohungen durch kontinuierliches Lernen und Verbesserung der Sicherheitsmaßnahmen.

Der Ausblick auf die Zukunft der Cybersicherheit im Mittelstand ist geprägt von der Notwendigkeit, sich ständig weiterzuentwickeln und an die sich verändernde Bedrohungslandschaft anzupassen. Die Investition in Cybersicherheit ist nicht nur eine Absicherung gegen potenzielle Bedrohungen, sondern auch ein wesentlicher Bestandteil des geschäftlichen Erfolgs.

Zusätzliche Ressourcen und hilfreiche Links zum Thema Cyberangriffe

Um KMUs bei ihren Bemühungen um Cybersicherheit zu unterstützen, bieten folgende Ressourcen zusätzliche Informationen, Tools und Dienstleistungen:

- IT-Sicherheit: Umgang mit Hackerangriffen: Ein Hub für digitale Innovationen und Sicherheitsressourcen speziell für den Mittelstand.

- Bundesamt für Sicherheit in der Informationstechnik (BSI): Bietet Leitfäden und Tools zur Verbesserung der IT-Sicherheit.

- Cyber-Sicherheitsrat Deutschland e.V.: Beratung und Unterstützung in Fragen der Cyber-Sicherheit.

Für individuelle Beratung und Unterstützung stehen Experten bereit, deren Kontaktinformationen auf den jeweiligen Websites zu finden sind.

Aufruf zum Handeln

Um Ihr Wissen über die besten Praktiken im Bereich Cyberangriffe weiter zu vertiefen, laden wir Sie ein, sich den vollständigen Vortrag von Peter Lehmann anzuschauen. Nutzen Sie die Gelegenheit, um aus erster Hand wertvolle Einsichten und Expertenwissen zu gewinnen, das Ihr Unternehmen im Kampf gegen Cyberangriffe stärken kann.

Hier vollständigen Vortrag anschauen

Hier werden externe Inhalte geladen. Dafür ist Ihre Zustimmung erforderlich.

Passend zum Thema

IT-Sicherheit: Umgang mit Hackerangriffen

29.03.2023

Nutzen Sie die Gelegenheit und tauschen Sie sich mit unseren Experten vom BSI, von Dell Technologies und Intel zum Thema Cybersicherheit aus

Weitere Artikel

Cyber Bedrohung: Schutzmaßnahmen für KMU

Entdecken Sie, wie kleine und mittlere Unternehmen sich vor Cyber-Bedrohungen schützen können. Praktische Maßnahmen für mehr IT-Sicherheit.